10 главных мифов о кибербезопасности, которых следует избегать

Здравствуйте, уважаемые друзья!

Мы живем во время, когда технологии улучшают жизнь и бизнес способами, которые ранее были невообразимы.

Мы можем запрашивать прогноз погоды на смарт-устройствах, получать выгоду от электронной коммерции с дополненной реальностью и торговать криптовалютами с наших мобильных устройств дома.

Поскольку мир становится все более цифровым, потребность в кибербезопасности больше, чем когда-либо.

Из-за атак программ-вымогателей, мошенничества, утечки данных, фишинга и многого другого интернет может быть опасным местом для тех, кто не подготовился.

Действительно, опрос GOV.UK показал, что 46% предприятий стали жертвами кибератак в 2020-2021 годах.

Для современных компаний неспособность защитить свое предприятие с помощью надлежащей кибербезопасности может иметь катастрофические последствия.

В 2021 году глобальные затраты на решение проблем кибербезопасности выросли до рекордно высокого уровня в 4,2 миллиона долларов США.

Но с таким количеством различных видов киберпреступлений и таким количеством неправильных советов бывает трудно отличить правду от вымысла.

Основные мифы и заблуждения о кибербезопасности

Первый шаг к обеспечению безопасности — отделить ложную информацию и слухи от правды.

Итак, вот 10 главных мифов о кибербезопасности, которых вам следует избегать.

1. У нас есть хорошие инструменты безопасности, поэтому мы в безопасности

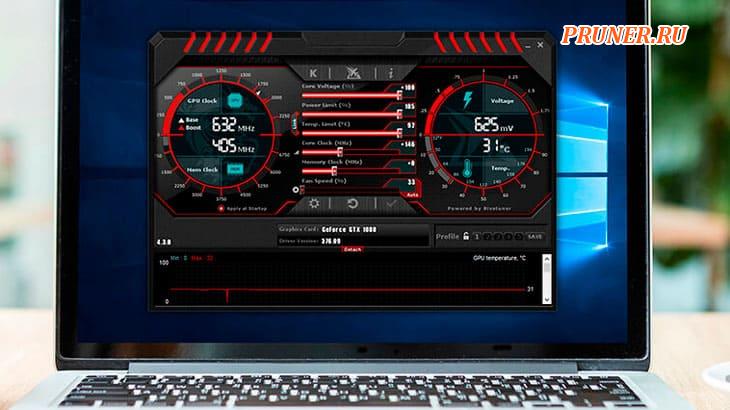

Слишком многие компании считают, что инвестиций в высококлассные инструменты безопасности достаточно, чтобы сделать их сети непобедимыми и неприступными для киберпреступников.

Проблема в том, что ваши инструменты и решения для обеспечения безопасности эффективны на 100% только в том случае, если они правильно настроены, отслеживаются, обновляются, обслуживаются и правильно интегрированы с вашими общими операциями по обеспечению безопасности.

Чтобы защитить всю ИТ-инфраструктуру от кибератак, вам нужно выйти за рамки антивирусного программного обеспечения и программного обеспечения для защиты от вредоносных программ.

Для крупных предприятий компетентная стратегия безопасности должна охватывать все, от планов реагирования на инциденты до обнаружения внутренних угроз и обучения сотрудников.

2. Мы в безопасности, потому что регулярно проводим тесты на проникновение

Многие компании предполагают, что они могут предотвратить риски кибербезопасности, потому что они регулярно проводят тесты на проникновение.

По правде говоря, тесты на проникновение неэффективны, если ваш бизнес не может управлять и устранять любые уязвимости и лазейки, обнаруженные во время теста.

Кроме того, вам необходимо учитывать объем вашего тестирования на проникновение.

Он охватывает всю сеть?

Позволяет ли он точно воспроизводить распространенные киберугрозы?

Тест на проникновение, который не углубляется достаточно глубоко, будет недостаточным, чтобы показать слабые места в вашей безопасности.

Вам также необходимо учитывать, направлены ли ваши решения на устранение основной причины или возникающего нарушения.

Если не найти первопричину, проблема будет только временно замалчиваться.

3. Соблюдения отраслевых норм достаточно для обеспечения безопасности моего бизнеса

Соблюдение отраслевых норм в отношении данных необходимо для ведения бизнеса, укрепления доверия и предотвращения юридических проблем.

Но обычно правила охватывают только базовый минимум правил безопасности.

Другими словами, соответствие отраслевым требованиям не обязательно гарантирует вашу безопасность.

Только вы можете решить, достаточно ли существующих правил для обеспечения безопасности вашего бизнеса и распространяется ли действие на все ваши критически важные системы и данные.

Например, ваш бизнес может соответствовать требованиям PCI (индустрия платежных карт).

Это обеспечит безопасность данных кредитной карты, но не распространяется на другие конфиденциальные данные.

Дважды проверьте, достаточно ли вашего соблюдения правил для вашего бизнеса или вам нужны дополнительные меры безопасности.

4. Сторонний поставщик безопасности обеспечит безопасность всего

Несмотря на то, что ваша фирма, занимающаяся кибербезопасностью, берет на себя ответственность за внедрение и проверку безопасности для обеспечения безопасности вашей компании, вы должны осознавать риски.

Независимо от репутации или уровня безопасности, предлагаемого выбранным вами провайдером, вы несете юридическую и этическую ответственность за защиту критически важных активов.

Убедитесь, что выбранный вами поставщик безопасности держит вас в курсе своей роли в области безопасности, обязанностей, возможностей и нарушений.

Если они не могут гарантировать, что их услуги соответствуют вашим потребностям, смените поставщика, чтобы узнать, есть ли лучшее решение.

5. Нам нужно только защитить интернет-приложения

Да, самые распространенные угрозы бизнес-инфраструктуре исходят от приложений, подключенных к интернету.

Это особенно актуально в современном мире, где всем правит интернет.

Но даже если ваши системы находятся в локальной среде, а не в облаке, приложения для выхода в интернет не должны быть вашим единственным фокусом.

Недавнее исследование, проведенное «Cybersecurity Insiders», показало, что 68% предприятий чувствуют себя умеренно или чрезвычайно уязвимыми для инсайдерских атак.

Халатность сотрудников, злонамеренное поведение и невежество могут сделать внутренние угрозы более высоким риском для безопасности, чем внешние угрозы от приложений, подключенных к интернету.

Существует множество способов, которыми инсайдеры могут поставить под угрозу всю вашу IT-систему.

Например, сотрудник мог вставить зараженную флешку в один из ваших компьютеров.

Следовательно, предприятиям необходимо обеспечить наличие надлежащих средств контроля для предотвращения внутренних угроз, а не только угроз, связанных с интернетом.

6. Мы никогда не сталкивались и никогда не столкнемся с кибератакой

Это принятие желаемого за действительное.

Киберугрозы продолжают становиться все более сложными и изощренными, и предприятия должны быть на шаг впереди, иначе они рискуют получить устаревшую и неадекватную систему безопасности.

После пандемии COVID-19 и связанного с этим перехода к удаленной работе и совместной работе в сети количество киберпреступлений увеличилось на 300 процентов.

Хотя «идеальная» безопасность может быть невозможна, ваша стратегическая система безопасности должна быть настроена так, чтобы быстро и успешно реагировать на все более изощренные кибератаки.

Вы также должны принять дополнительные меры, чтобы защитить себя, например, использовать виртуальный номер телефона, чтобы скрыть свое местоположение и шифровать важные файлы на своих устройствах.

7. У нас есть надежные пароли для защиты от утечки данных

Итак, у вас есть сверхдлинный и сложный пароль, который можете знать только вы.

Это довольно безопасно, верно?

Неправильно!

Независимо от длины или сложности вашего пароля или от того, используете ли вы какие-либо специальные символы, хакеры все равно могут его получить.

Единственное, что действительно имеет значение — это двухфакторная аутентификация.

Двухфакторная аутентификация требует от пользователя предоставления двух доказательств для их идентификации.

Например, это может быть пин-код, отпечаток пальца или даже интерактивные голосовые приложения, определяющие ваш голос.

Обязательно обучите персонал политикам паролей на рабочих местах, чтобы обеспечить безопасность во всех отделах.

Кроме того, убедитесь, что вы проводите регулярный мониторинг данных, чтобы увидеть, не было ли взлома ваших паролей.

8. Киберпреступники не преследуют малый и средний бизнес

Итак, вы малый бизнес.

Вы только что зарегистрировали бесплатный домен .io или .ru, и все выглядит хорошо.

Нет никаких шансов, что киберпреступники пойдут за вами, верно?

К сожалению, многие малые и средние предприятия считают, что киберпреступники с большей вероятностью будут преследовать более крупные предприятия.

Такое мышление приносит ложное чувство безопасности.

Недавнее исследование «Accenture» показало, что 43% кибератак нацелены на малый и средний бизнес.

Это почти половина!

Проблема в том, что многим стартапам и малым предприятиям не хватает передовых систем безопасности и квалифицированного персонала поддержки.

Это повышает вероятность того, что киберпреступники нацелятся на них, а не на более крупный бизнес.

Будь то программа-вымогатель, фишинг, вредоносное ПО или что-то еще, кибератаки могут разрушить малые предприятия, у которых нет ресурсов, чтобы исправить и пережить атаку.

9. Мы сразу узнаем, если наши системы скомпрометированы

В наши дни кибератаки лучше скрываются.

Могут пройти месяцы или даже годы, пока вы не обнаружите, что вас взломали и ваши компьютеры заражены.

Возьмем отели Marriott.

В 2014 году они стали жертвами кибератаки, в ходе которой были украдены имена клиентов, контактная информация и паспортные данные.

Им потребовалось четыре года, чтобы заметить, что они были скомпрометированы, что обошлось им в 18,4 миллиона фунтов стерлингов в виде штрафов.

В 2021 году обнаружить вредоносное ПО и другие угрозы безопасности стало еще сложнее.

По мере того, как киберпреступники становятся все более сообразительными, должна развиваться и ваша защита, поэтому следите за чем-либо подозрительным.

Помните, что отсутствие новостей от вашего программного обеспечения безопасности не всегда является хорошей новостью.

Могут скрываться скрытые компромиссы.

10. Безопасность использования собственного устройства

Мы понимаем: правила использования собственных устройств имеют свои преимущества.

Сотрудники чувствуют себя продуктивно и компетентно при их использовании, а деньги экономятся на лицензиях на программное обеспечение и корпоративных устройствах.

Например, автоматический распределитель вызовов может перенаправлять вызовы на собственные мобильные телефоны или ноутбуки ваших сотрудников.

Но является ли использование собственного устройства безопасным вариантом?

Разрешение политики использования собственных устройств открывает для вашего бизнеса потенциальную угрозу каждый раз, когда сотрудник подключает устройство.

Чтобы свести риск к минимуму, убедитесь, что все телефоны, планшеты, ноутбуки, носимые устройства и устройства IoT проходят строгие протоколы безопасности, как и ваши локальные устройства.

Другими словами, относитесь к внешним устройствам так, как будто за них отвечает бизнес.

Только тогда вы можете быть уверены, что к вашей сети не подключены сотни потенциальных угроз.

Последние мысли

Мифы о кибербезопасности представляют реальную угрозу для бизнеса в современном цифровом климате.

Поверив им, компании не видят реальных угроз и облегчают работу киберпреступникам.

Первым шагом в разработке надежной стратегии безопасности является понимание того, что эти мифы о кибербезопасности являются иллюзиями, которые приносят больше вреда, чем пользы.

А благодаря системам безопасности с искусственным интеллектом, которые делают вашу безопасность более интеллектуальной и автоматизированной, настроить правильные протоколы проще, чем когда-либо.

Надеемся, что этот список из 10 главных мифов о кибербезопасности, которых вам следует избегать, направит вас на путь к созданию безопасного и зрелого бизнеса.

Дополнительное чтение — ознакомьтесь что такое бэкдор и как предотвратить вирусные атаки бэкдора?

До скорых встреч! Заходите!

Подписаться на обновления блога!

В 2021 году глобальные затраты на решение проблем кибербезопасности выросли до рекордно высокого уровня в 4,2 миллиона долларов США.

Ошибка в 1000 раз!

Здравствуйте, Badger!

Обоснуйте)

Самое опасный миф кибербезопасности это полагаться на стороннее железо и программы! С учётом сегодняшней ситуации это всегда не отечественное железо. Пока нет своего железа ни о какой безопасности нет и речи, а производитель железа в любой момент залезет к вам на любой ваш сервер и возьмёт всё что ему надо. Отечественные разработки, полностью скопированные с зарубежных или имеющие не отечественную элементную базу, имеют практически те же недостатки.