Что такое кейлоггеры: шпионское ПО времен холодной войны

И снова приветствую вас, друзья!

Независимо от того, используете ли вы свой личный компьютер или печатаете на работе, вы можете войти в Одноклассники и ВК, получить доступ к своей учетной записи электронного банкинга или просто отправить конфиденциальное рабочее электронное письмо.

Следующее, что вы знаете, вы потеряли доступ к своей учетной записи, ваш банковский баланс составляет 0 рублей или произошла утечка конфиденциальных данных компании.

Ваше устройство было заражено кейлоггером.

Но что именно представляет собой этот тип вредоносного ПО?

Что такое кейлоггер?

Один из самых старых и надежных способов, с помощью которых хакеры могут украсть ваши учетные данные или личные данные — это кейлоггеры.

Кейлоггер — это разновидность шпионского ПО, которое записывает все, что вы набираете с клавиатуры компьютера или мобильного телефона.

Термин «кейлоггер», как видно, происходит от функции вредоносного ПО — регистрации нажатий клавиш.

Основной целью кейлоггеров является сбор всех видов ценной информации от жертв с помощью мониторинга нажатия клавиш — информация о кредитной карте, учетные данные для входа в систему, личная переписка или любые другие типы конфиденциальных данных, которые вы вводите с клавиатуры.

В отличие от большинства вредоносных и шпионских программ, кейлоггеры не появились в 1990-х и 2000-х годах, когда хакеры прошлого только открывали для себя, как использовать мощь интернета и компьютеров в гнусных целях.

Первое зарегистрированное использование кейлоггера было на самом деле во время пика холодной войны.

В 1970-х годах Советы внедрили электромеханические имплантаты в пишущие машинки IBM Selectric, которыми пользовались американские дипломаты в Москве и Ленинграде.

Имплантаты были так тщательно размещены, набиты на металлический стержень, который проходил по всей длине копирайтера, что их практически невозможно было обнаружить.

Эти кейлоггеры скрывались от обнаружения целых восемь лет, после чего об их существовании наконец узнал союзник США.

Хотя современные вредоносные программы-кейлоггеры не полагаются на электромеханические имплантаты, их основной принцип работы практически такой же.

Кейлоггер подсаживается на компьютер или смартфон, при этом владелец устройства совершенно не подозревает, что в его системе есть злоумышленник.

Как работают кейлоггеры?

Итак, что делает регистратор нажатий клавиш, и как они на самом деле фиксируют ваши нажатия на клавиатуру?

Давайте начнем с того, как кейлоггеры захватывают ваше устройство.

Как и большинство вредоносных программ, кейлоггер может попасть на ваш компьютер или телефон разными способами.

Программное обеспечение для кейлогинга может быть скрыто внутри, казалось бы, безобидного программного обеспечения или инструментов, которые вы загружаете из интернета.

Конечно, другие традиционные методы проникновения вредоносных программ также работают для кейлоггеров — фишинговые электронные письма, социальная инженерия, исполняемые файлы и так далее.

Наконец, ваши устройства могут быть заражены при подключении устройств хранения данных, на которых установлен кейлоггер, например USB-накопителей.

Наконец, некоторые кейлоггеры могут полагаться на механические методы старой школы, когда кто-то встраивает оборудование в ваш компьютер для регистрации нажатий клавиш.

Как мы уже говорили ранее, эти аппаратные кейлоггеры сегодня в значительной степени заброшены, за исключением ситуаций с высокими ставками, когда киберпреступники могут подумать, что потенциальная жертва сможет обнаружить вредоносное программное обеспечение в их системе.

Хорошо, теперь вы знаете, как кейлоггеры могут попасть на ваше устройство.

Но как они на самом деле записывают нажатия клавиш?

Клавиши, которые вы нажимаете во время набора текста, обычно не записываются, а это означает, что получение данных о нажатии клавиш не так просто, как копирование некоторых системных файлов.

Вместо этого хакеры разрабатывают специальные методы для получения ввода с клавиатуры.

К ним относятся:

- Размещение системных хуков, перехватывающих уведомления о нажатии определенной клавиши;

- Отправка информационных запросов на клавиатуру с помощью WinAPI Get(Async)KeyState или GetKeyboardState;

- Создание специализированных драйверов фильтров.

Использование системных хуков является наиболее распространенным методом, в основном потому, что он требует наименьших знаний в области кодирования.

Некоторые создатели кейлоггеров могут также использовать методы, помогающие их вредоносным программам избежать обнаружения антивирусными программами.

Двумя наиболее часто используемыми методами являются маскирование в пользовательском режиме и маскирование в режиме ядра.

Тем не менее, подавляющее большинство клавиатурных шпионов, найденных в дикой природе, не используют какой-либо стелс-подход.

Это говорит нам о том, что более продвинутые кейлоггеры ручной работы обычно зарезервированы для важных целей.

Использование высококлассных кейлоггеров для низкопрофильных целей было бы пустой тратой ресурсов с точки зрения хакера.

Какой бы метод сбора данных они ни использовали, кейлоггеры обычно создают небольшой файл, который собирает записанную информацию о нажатии клавиш.

Следующее, что нужно сделать программному обеспечению нажатия клавиш — это отправить эти данные хакеру.

Опять же, есть несколько способов, которыми это может быть достигнуто:

- Данные о нажатии клавиш загружаются на удаленный сервер или веб-сайт;

- Информация отправляется по электронной почте на адрес хакера;

- Доступ к компьютеру жертвы осуществляется через удаленное управление.

Тип данных, захваченных с помощью кейлоггера, не является простой расшифровкой всех нажатий кнопок, сжатых в одном файле.

В зависимости от потребностей рассматриваемой атаки кейлоггера, шпионское ПО может собирать и другие формы данных.

Некоторые продвинутые типы кейлоггеров представляют собой практически полноценные шпионские вредоносные программы, способные перехватывать почти все действия пользователя.

Помимо записанных данных о нажатии клавиш, кейлоггеры могут захватывать:

- Снимки экрана через определенные промежутки времени или при использовании некоторых приложений;

- Показатели активности, показывающие, какие приложения используются или какие файлы/папки открыты;

- Интернет-активность и история просмотров;

- Данные буфера обмена — текст, скопированный в буфер обмена, используемый во время команд копирования/вставки.

Для чего используются кейлоггеры?

Как вы понимаете, кейлоггеры можно использовать для разных целей.

В большинстве случаев цель кейлоггера — принести своему создателю какую-то финансовую выгоду.

Самый очевидный пример — использование клавиатурных шпионов для кражи финансовой информации, такой как номера кредитных карт или реквизиты банковского счета.

Как только эти данные будут украдены, хакер может использовать их для мошеннических покупок и транзакций или продать украденную информацию третьим лицам.

Когда дело доходит до кражи учетных данных, таких как данные для входа в социальные сети, эту информацию можно использовать по-разному.

Это включает в себя кражу идентификационных данных, выдачу себя за другое лицо с целью получения ценной информации, мошенничество и атаки на предприятия.

Крупные корпорации всегда считались главными целями киберпреступников по целому ряду причин.

Во-первых, атака кейлоггера на бизнес может быть чрезвычайно прибыльной — хакеры могут украсть средства компании, продать конфиденциальные корпоративные секреты или шантажировать компанию, угрожая раскрыть украденную информацию.

Во-вторых, кейлоггер часто используется, чтобы закрепиться в корпоративной сети, как правило, путем кражи учетных данных для доступа администратора и создания оттуда.

Оказавшись в сети, киберпреступники могут использовать бесчисленное множество других видов вредоносных программ, от ботнетов и криптомайнеров до других шпионских программ или троянов.

Не все виды использования кейлоггеров обязательно незаконны, хотя этика их применения остается под вопросом.

Например, некоторые формы программного обеспечения для кейлогинга используются для отслеживания сотрудников в корпоративной среде.

Это может быть либо для поддержания качества работы и производительности на желаемом уровне, либо для обеспечения безопасности сети.

Кроме того, кейлоггеры используются в некоторых приложениях для родительского контроля для отслеживания онлайн-активности детей, передавая родителям информацию прямо из личной переписки ребенка.

Опять же, этическая сторона такого использования клавиатурных шпионов, особенно если ребенок не знает об этом, остается, мягко говоря, сомнительной.

Помимо корпоративного кейлогинга и родительского контроля, трекер клавиатуры может использоваться и в различных приложениях для слежки за супругом/партнером, что, очевидно, более чем граничит с навязчивой стороной вещей.

Кроме того, некоторые широко используемые приложения, такие как средство проверки грамматики и орфографии Grammarly, также действуют как своего рода кейлоггер.

Как обнаружить и удалить кейлоггеры?

Если все эти разговоры о кейлоггерах и их возможностях заставили вас беспокоиться о безопасности ваших собственных устройств, выполните следующие несколько простых шагов, чтобы убедиться, что ваш компьютер или смартфон не содержит шпионских программ.

1. Обновляйте антивирусное программное обеспечение и регулярно выполняйте сканирование

Следование общепринятому мнению часто является самым эффективным советом, который вы можете получить.

Таким образом, получение первоклассного антивирусного решения и его постоянное обновление является ключом к обнаружению и удалению кейлоггеров.

Кроме того, вы должны регулярно запускать глубокое сканирование, чтобы потенциально обнаружить любые шпионские программы, которые могли проникнуть в сеть.

2. Проверьте активные процессы и распределение ресурсов

Кейлоггеры, по большому счету, работают как активные (но потенциально хорошо скрытые) процессы в фоновом режиме.

Таким образом, один из способов обнаружить взлом кейлоггера — это проверить активные процессы вашей системы.

В Windows вы можете увидеть список запущенных процессов в диспетчере задач, доступ к которому можно получить, нажав сочетание клавиш «Ctrl + Alt + Del».

Оказавшись там, найдите подозрительные процессы, которые вы не распознаете и не можете связать с законными приложениями или стандартной системной активностью.

В бизнес-среде хорошее программное обеспечение для мониторинга сети может помочь выявить кейлоггеры.

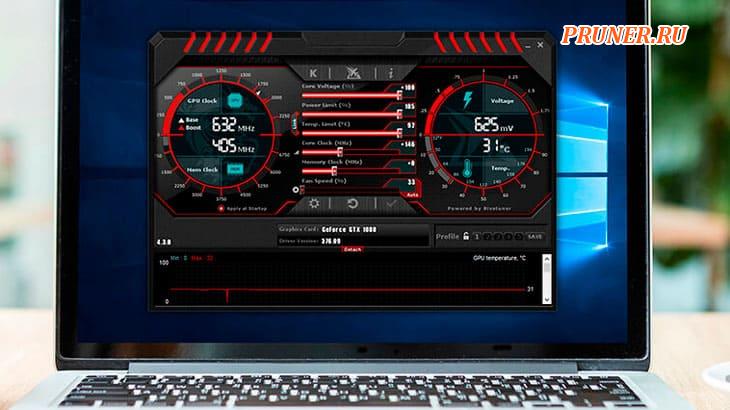

Кроме того, вы можете посмотреть, не используют ли какие-либо процессы больше системной мощности (ОЗУ или ЦП), чем должны.

Повышенное использование ресурсов может быть явным признаком активности кейлоггера.

3. Будьте осторожны с внешними устройствами

Один из самых распространенных способов получить вредоносное ПО любого типа, включая кейлоггеры — через зараженные внешние устройства.

Такие вещи, как USB-накопители, портативные жесткие диски или подключение любого другого устройства, например смартфона, могут привести к проникновению в вашу систему кейлоггера.

Поэтому, чтобы предотвратить атаку кейлоггера, рекомендуется сканировать и/или форматировать внешнее оборудование.

Это должно снизить вероятность того, что кейлоггер зафиксируется в вашей системе, и в целом улучшить вашу защиту от вредоносных программ.

4. Улучшите управление паролями и добавьте аутентификацию

Хотя этот совет не относится непосредственно к обнаружению/удалению клавиатурных шпионов, он представляет собой отличный способ смягчить возможные последствия атак клавиатурных шпионов.

Поскольку значительная часть кейлоггеров пытается подобрать некоторые из множества используемых вами паролей, вам следует попытаться улучшить общее управление паролями.

Во-первых, вы можете начать использовать надежный менеджер паролей, чтобы защитить свои важные учетные данные.

Менеджеры паролей всегда поставляются с функцией автозаполнения, которая избавляет вас от необходимости вводить пароли при входе в различные службы или сайты.

Поскольку кейлоггеры отслеживают нажатия клавиш, использование автозаполнения может значительно сократить количество скомпрометированных паролей.

Однако многие кейлоггеры полагаются не только на регистрацию нажатий клавиш — они крадут целый массив данных, которые могут помочь им раскопать ваши пароли.

Кроме того, кейлоггеры часто являются частью более широкой атаки, сопровождаемой другими вредоносными программами.

Если это так (и вы уже заражены), использование менеджера паролей не сильно поможет.

Обработка аппаратных кейлоггеров

В отличие от программных кейлоггеров, аппаратное шпионское ПО гораздо труднее обнаружить.

Практически единственный способ обнаружить кейлоггер, который был аппаратно установлен на вашем устройстве — это когда вы заметили, что некоторые из ваших учетных данных были скомпрометированы.

В противном случае их практически невозможно увидеть невооруженным глазом, что в значительной степени является их целью.

К счастью, аппаратные кейлоггеры очень редки.

Прежде всего, они в основном используются в атаках с высокими ставками, а это означает, что большинство обычных пользователей защищены от них.

Во-вторых, для фактической установки кейлоггера требуется, чтобы кто-то имел физический доступ к вашему устройству.

Если у вас есть основания полагать, что на вашем устройстве установлен аппаратный кейлоггер, вам необходимо отнести свое устройство в специализированную мастерскую по ремонту устройств для его проверки.

Последние мысли

Кейлоггеры по-прежнему представляют собой очень активную угрозу.

В мире, где мы имеем дело с постоянно растущим числом учетных записей в социальных сетях, платежных порталов и онлайн-сервисов, наши имена пользователей и пароли становятся все более ценными.

Это особенно актуально, когда речь идет о таких сервисах, как Gmail, который привязан к множеству сайтов и других сервисов, которыми мы пользуемся каждый день.

Предприятиям и крупным корпорациям также приходится ежегодно отражать огромное количество кибератак, в том числе вредоносных программ с кейгенами.

Таким образом, им приходится вкладывать значительные средства в кибербезопасность и учить своих сотрудников, как не попасться на обычную тактику, которую используют хакеры.

Однако все не безнадежно — далеко не так.

Изучая, как работают кейлоггеры и другие вредоносные программы, и следуя советам о том, как защитить себя от этих атак, вы значительно снижаете шансы стать их жертвой.

Дайте нам свои ответы ниже.

До скорых встреч! Заходите!