Что такое шпионское ПО? Комплексное руководство по изучению

Привет, друзья-компьютерщики!

Что такое шпионское ПО и что оно делает?

Мысль о том, что за вами наблюдают, когда вы работаете, ходите по магазинам, в банк или играете, довольно тревожит.

К сожалению, именно это и делает шпионское ПО, когда вы находитесь в сети.

Это вредоносное программное обеспечение является одной из самых распространенных и старых угроз в интернете, тайно заражая устройства и предоставляя преступникам доступ к конфиденциальной информации.

Стать жертвой шпионского ПО легко, но от него сложно избавиться, тем более что вы, скорее всего, о нем даже не подозреваете.

Продолжайте читать все, что вам нужно знать о шпионском ПО, в том числе о том, как его обнаружить, удалить и защититься от него.

Что такое шпионское ПО?

Шпионское ПО — это вредоносное программное обеспечение, устанавливаемое на компьютер без ведома и согласия конечного пользователя.

Оно заражает ваш компьютер или мобильное устройство, тайно собирает информацию, включая пароли пользователей, имена пользователей, адреса, данные об использовании интернета и платежную информацию, и отправляет ее третьей стороне.

Иногда это могут быть фирмы по сбору данных, рекламодатели или внешние пользователи.

Термин «шпионское ПО» появился в онлайн-дискуссиях в 1990-х годах, но в начале 2000-х годов компании, занимающиеся кибербезопасностью, использовали его для описания нежелательного программного обеспечения, предназначенного для слежки за действиями пользователей и компьютеров.

Первое антишпионское приложение было выпущено в июне 2000 года.

Шесть лет спустя (2006 год), по данным исследовательского центра «Pew», около 68% пользователей подверглись воздействию шпионского ПО.

Однако 60% интернет-пользователей не знали о существовании шпионских программ, и большинство признались, что не давали им разрешения.

Операционная система Windows является основной мишенью для шпионских программ из-за ее широкого распространения.

Однако в последние годы разработчики шпионского ПО также обратили свое внимание на macOS и мобильные устройства.

Шпионское ПО является коварным и всегда может проникнуть на ваш компьютер и прикрепиться к вашей операционной системе.

Злоумышленники могут использовать его для отслеживания, кражи и продажи ваших данных или использования ваших учетных данных для подделки своей личности.

Шпионское ПО стало одним из наиболее распространенных методов кибератак, которые сложно идентифицировать предприятиям и пользователям.

Кроме того, если шпионское ПО не обнаружить и не предотвратить, оно может сделать предприятия и пользователей уязвимыми для утечки данных и неправильного использования.

Как работает шпионское ПО?

Шпионское ПО может проникнуть на ваш компьютер или мобильный телефон через установочный пакет приложения, вложения файлов, ссылки, вредоносные веб-сайты или уязвимости программного обеспечения.

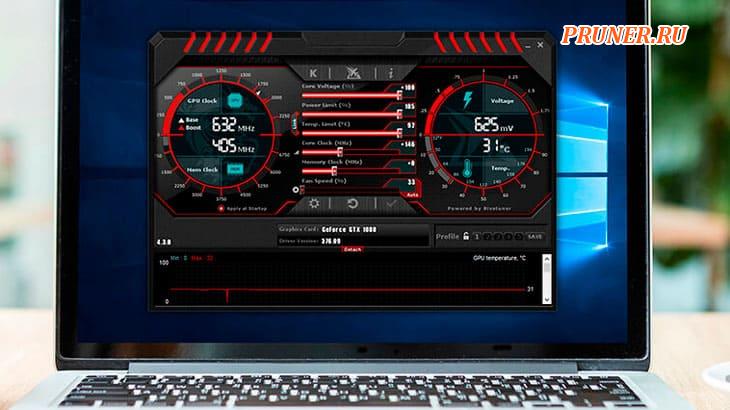

После заражения вашего устройства шпионское ПО похищает мощность процессора и оперативную память, а также собирает данные, включая действия в интернете, снимки экрана и нажатия клавиш.

Украденные данные затем отправляются создателю шпионского ПО, которое может быть использовано напрямую или продано третьим лицам.

Все типы шпионских программ сидят на устройстве пользователя и следят за его активностью в интернете и данными, которые он собирает или передает.

Другие штаммы шпионского ПО также могут устанавливать на устройство пользователя дополнительное программное обеспечение, что позволяет злоумышленнику вносить изменения в устройство или допускать установку большего количества вредоносных программ.

К конфиденциальной информации, собираемой с помощью шпионского ПО, относятся:

- Учетные данные для входа, такие как пароли и имена пользователей;

- ПИН-коды учетной записи и номера кредитных карт;

- Адреса электронной почты;

- Контролируемые нажатия клавиш;

- Просмотр активности.

Как появляется шпионское ПО?

Заражение шпионским ПО может поразить любой ПК, Mac, устройство Android или iOS.

Некоторые из наиболее распространенных причин заражения шпионским ПО включают в себя:

1. Вводящий в заблуждение маркетинг

Авторы шпионских программ часто маскируют свои вредоносные программы под законные инструменты, такие как менеджер загрузок, очиститель жесткого диска, интернет-ускоритель или новый веб-браузер, поэтому пользователи стремятся загрузить их и стать жертвой наживки.

2. Фишинг или спуфинг

Шпионское ПО может возникнуть, когда злоумышленники используют поддельные веб-сайты и электронные письма, которые выглядят так, будто они принадлежат людям и организациям, которым вы доверяете.

Они используют спуфинг, чтобы замаскировать фишинговые электронные письма и веб-сайты, побуждающие вас выполнить определенные действия, например щелкнуть вредоносную ссылку, открыть зараженное вложение электронного письма или предоставить свои учетные данные для входа.

3. Уязвимости безопасности

Злоумышленники часто нацелены на уязвимости программного и аппаратного обеспечения, чтобы получить несанкционированный доступ к системам и устройствам и установить шпионское ПО.

Они могут быстро получить доступ к вашему устройству или системе, если они уязвимы из-за эксплойтов, ошибок в программном обеспечении и бэкдоров.

4. Пакеты программного обеспечения

Будьте осторожны с дополнениями внутри программы.

Пакетное программное обеспечение может показаться необходимым компонентом, но оно заставляет пользователей неосознанно устанавливать шпионское ПО в пакет программного обеспечения, который они считают законным.

5. Трояны

Троян — это тип вредоносной атаки, при которой программа выдает себя за другое программное обеспечение.

Киберпреступники используют трояны для доставки на устройства таких вредоносных программ, как шпионское ПО, вирусы, программы-вымогатели и криптоджекеры.

Устройство или система также могут быть заражены шпионским ПО в результате действий пользователя, таких как:

- Прием запросов на использование файлов cookie от небезопасных веб-сайтов;

- Прием всплывающей рекламы с неизвестных сайтов;

- Нажатие на вредоносные ссылки;

- Открытие вложений электронной почты от неизвестных отправителей;

- Загрузка фильмов, игр или музыки с поддельных или пиратских веб-сайтов;

- Загрузка вредоносных мобильных приложений;

Типы шпионских программ

1. Рекламное ПО

Этот тип шпионского ПО устанавливается на компьютер пользователя, отслеживает активность пользователя и собирает личные данные, чтобы предсказать, какие продукты вас больше интересуют, и продать рекламодателям.

Оно автоматически отображает навязчивую рекламу, когда вы просматриваете интернет.

Рекламное ПО часто поставляется с бесплатными загрузками программного обеспечения, которые устанавливаются на ваше устройство при посещении вредоносного веб-сайта.

2. Кейлоггеры

Кейлоггеры, также известные как системные мониторы, представляют собой тип шпионского ПО, предназначенного для захвата компьютерной активности, включая нажатия клавиш, историю поиска, посещенные веб-сайты, диалоги в чатах, обсуждения по электронной почте и системные учетные данные.

Программное обеспечение для регистрации клавиатуры может быть загружено невольно или намеренно кем-то, кто хочет отслеживать активность на конкретном компьютере.

Оно часто маскируется под бесплатное ПО и записывает нажатия клавиш, которые пользователь делает на своем компьютере, а затем сохраняет данные в зашифрованном файле журнала.

3. Трояны

Трояны — это разновидность вредоносных программ, замаскированных под легальное программное обеспечение, поэтому жертвы могут их легко установить.

Они обманом заставляют вас впустить его на свое устройство, выдавая себя за официальную программу.

После установки на ваш компьютер троянец может шифровать файлы с целью получения выкупа, удалять файлы, красть конфиденциальные данные или предоставлять другим злоумышленникам доступ к информации пользователя.

4. Мобильное шпионское ПО

Мобильное шпионское ПО предназначено для мобильных телефонов.

Этот тип шпионского ПО может распространяться через зараженные текстовые сообщения службы коротких сообщений или службы мультимедийных сообщений и не требует взаимодействия с пользователем для выполнения команд.

После заражения планшета или смартфона мобильным шпионским ПО программа может отслеживать действия устройства, отслеживать ваше местоположение, записывать телефонные звонки, перехватывать электронные письма и текстовые сообщения, регистрировать активность в интернете и нажатия клавиш, а также красть конфиденциальные данные.

5. Инфокрады

Infostealers — это приложения, предназначенные для сканирования зараженных компьютеров и сбора различной информации, включая пароли, имена пользователей, историю браузера, адреса электронной почты, файлы журналов, электронные таблицы, системную информацию, документы или другие мультимедийные файлы.

Инфокрады могут использовать уязвимости безопасности браузера для сбора личной информации на онлайн-форумах и передачи данных на удаленный сервер или сохранения их на вашем компьютере локально для последующего извлечения.

Как узнать, есть ли на вашем устройстве шпионское ПО?

Шпионские программы разработаны таким образом, чтобы вводить в заблуждение и не поддаваться отслеживанию, что затрудняет определение того, заражено ли ваше устройство.

Тем не менее, некоторые подсказки могут помочь вам идентифицировать заражение шпионскими программами.

Вот некоторые из наиболее очевидных признаков заражения шпионскими программами:

- Ваше устройство работает медленнее обычного или отображает необычные сообщения об ошибках;

- Ваше устройство неожиданно зависает или выходит из строя;

- В вашем браузере постоянно появляется множество всплывающих окон;

- Неожиданные изменения домашней страницы браузера;

- На панели задач появляются новые или неидентифицируемые значки;

- Веб-поиск перенаправляет на другую поисковую систему;

- На вашем устройстве заканчивается место на жестком диске;

- Браузер отображает новую панель инструментов или плагин, которые вы не добавляли.

Потенциальные проблемы, вызванные шпионским ПО

Вот некоторые распространенные проблемы, вызванные шпионским ПО:

1. Повреждения устройства

Некоторые шпионские программы плохо спроектированы, что приводит к снижению производительности устройства.

Это может занять огромное количество вычислительной мощности, пропускной способности интернета и памяти, замедляя или тормозя работу устройства.

Хуже того, шпионское ПО может вызывать частые сбои операционной системы, отключение программного обеспечения интернет-безопасности и перегрев компьютеров, что может привести к необратимому повреждению.

2. Нарушения просмотра

Шпионское ПО может изменять результаты поисковых систем и создавать мошеннические, вредоносные или нежелательные веб-сайты.

ПО также может изменять домашние страницы и настройки вашего устройства.

Частые всплывающие окна также являются неприятной проблемой для некоторых шпионских программ.

3. Кража данных

Одной из наиболее распространенных проблем, вызванных заражением шпионским ПО, является кража данных.

Шпионское ПО может использоваться для кражи личной информации пользователей, которая затем может быть продана хакерам, сторонним организациям или злоумышленникам.

4. Мошенничество с личными данными

Шпионское ПО может собирать достаточно персональных данных, которые можно использовать для мошенничества с личными данными.

Данные, используемые для этой цели, включают историю просмотров, сохраненные пароли, учетные записи электронной почты, онлайн-банкинг и социальные сети.

Шпионское ПО может собирать эту информацию, имитировать вашу личность и использовать ее напрямую или продавать третьим лицам.

Как предотвратить шпионское ПО?

Первой линией защиты от вредоносного ПО, включая шпионское ПО, является установка решения интернет-безопасности, которое включает в себя превентивное антивирусное обнаружение и защиту от вредоносного ПО.

Кроме того, такие инструменты, как облачное обнаружение, виртуальные зашифрованные клавиатуры и фильтры защиты от спама, помогают устранить потенциально вредоносные риски.

Более того, некоторые типы программ-шпионов могут устанавливать программное обеспечение и изменять настройки на устройстве пользователя, а это означает, что также важно не использовать повторно свои учетные данные на многих веб-сайтах и в приложениях, использовать надежные пароли и многофакторную аутентификацию (MFA) для обеспечения безопасности вашей личности и обновления устройств.

Помимо антивирусного программного обеспечения, есть несколько советов, которые можно использовать для предотвращения вредоносного шпионского ПО, в том числе:

- Загружайте файлы и программное обеспечение только из надежных источников и официальных магазинов операционных систем, таких как Apple App Store и Google Play Store;

- Не нажимайте на всплывающие окна: реклама и предложения, отображаемые во всплывающих окнах, часто маскируют обманчивые цели. Не нажимайте «ОК» или «СОГЛАСЕН», чтобы закрыть окно — вместо этого нажмите на красный крестик в углу окна, чтобы закрыть. Нажатие «ДА» в ответ на запрос, который вы не понимаете, может привести к загрузке программ-шпионов. Вы также можете установить блокировщик рекламы или всплывающих окон, чтобы помешать шпионским программам отслеживать вашу активность в интернете;

- Не переходите по ссылкам в электронных письмах и SMS-сообщениях от неизвестных отправителей. Вместо этого вводите надежные URL-адреса непосредственно в адресную строку браузера;

- Убедитесь, что веб-сайты, которые вы посещаете, являются законными: проверьте URL-адрес, чтобы убедиться, что он не содержит ошибок и использует шифрование HTTPS. Это поможет избежать вредоносных программ и убережет вас от фишинговой атаки;

- Не переходите по неизвестным ссылкам: неизвестные ссылки могут привести к файлам, зараженным вредоносным ПО, или поддельным веб-сайтам. Вместо этого наведите курсор мыши на ссылки, прежде чем нажимать на них, чтобы убедиться, что вы попали на нужную веб-страницу;

- Поймите, что бесплатное никогда не бывает бесплатным. Загрузка бесплатного программного обеспечения может показаться привлекательной, но в большинстве случаев вы неявно соглашаетесь обменивать отслеживание на услуги. Вы «платите» за программное обеспечение, соглашаясь получать таргетированную рекламу. Хотя это может показаться справедливым компромиссом, бесплатное программное обеспечение может быть небезопасным, и создатель может получить прибыль от ваших данных;

- Ознакомьтесь с положениями и условиями: лучше всего знать, на что вы подписываетесь, если вы твердо намерены защищать свою конфиденциальность в интернете. Положения и условия, политика конфиденциальности и лицензионные соглашения для веб-сайтов и программного обеспечения могут предупредить вас о сомнительных политиках безопасности;

- Обновляйте свои устройства: будьте в курсе исправлений и обновлений для компьютерных или мобильных операционных систем и прикладного программного обеспечения, поскольку сбой в обновлении устройств может привести к появлению уязвимостей в вашем программном обеспечении, которыми могут воспользоваться хакеры;

- Включите 2FA (двухфакторную аутентификацию): 2FA требует двух форм аутентификации для профилей, учетных записей и устройств. Это может быть пароль и одноразовый код, отправленный с помощью текстового сообщения или отпечатка пальца;

- Защитите свои устройства с помощью средства защиты от шпионских программ: в сочетании с приведенными выше советами специальное программное обеспечение для защиты от шпионских программ может помочь защитить ваше устройство от шпионских программ и удалить вредоносные программы и вирусы с вашего устройства. Некоторые надежные средства защиты от шпионских программ включают «Malwarebytes», «Trend Micro HouseCall» и «Windows Defender».

Как удалить шпионское ПО?

Если вы определите, что ваша система заражена шпионской программой, вы можете выполнить следующие действия, чтобы устранить проблему.

Если на вашем компьютере установлено шпионское ПО:

- Удалите все приложения, которые вы не узнаете;

- Запустите сканирование на наличие шпионских программ с помощью защитного программного обеспечения, чтобы выявить и удалить вредоносное ПО, а также очистить систему. Сканирование также защитит ваше устройство от будущих атак;

- Загрузите и запустите средство защиты от шпионского ПО или вирусов, чтобы найти угрозы, которые традиционное программное обеспечение безопасности не может обнаружить;

- Если описанные выше действия не помогли, возможно, вам придется очистить планшет (жесткий диск).

Если вы обнаружите шпионское ПО на своем мобильном телефоне:

- Удалите приложения, которые вы не узнаете или считаете подозрительными;

- Запустите проверку на наличие вредоносных программ или антивирусную проверку, чтобы удалить любые шпионские программы. Возможно, у вас есть приложение, поставляемое в комплекте с вашим планшетом или смартфоном, или вам, возможно, придется загрузить и установить надежное антивирусное программное обеспечение из официального магазина приложений;

- Если описанные выше действия не помогли решить проблему, рассмотрите возможность резервного копирования данных и сброса устройства к заводским настройкам.

Примеры шпионского ПО

- CoolWebSearch: вредоносное программное обеспечение, предназначенное для использования уязвимостей безопасности в Internet Explorer для контроля, изменения настроек, перенаправления информации о просмотре на вредоносные веб-сайты и отслеживания активности пользователя в интернете;

- DarkHotel: целенаправленное фишинговое шпионское ПО, выборочно атакующее известные организации или отдельных лиц через сеть Wi-Fi бизнес-отелей;

- Emotet: Это шпионское ПО не только действует как троян для кражи данных, но и может получить доступ к электронной почте пользователя для дальнейшего распространения. Emotet также является частью ботнета, то есть может устанавливать на ваше устройство другое вредоносное ПО;

- TIBS Dialer: эта шпионская программа захватывает модем компьютера пользователя с местных телефонных линий и подключает его к платному номеру, предназначенному для доступа к платным веб-сайтам с порнографическим контентом. Это приводит к огромным телефонным счетам;

- Zlob: это троян, который загружается на устройство и записывает нажатия клавиш и историю просмотров пользователя;

- HawkEye: это разновидность RAT (трояна удаленного доступа), предназначенная для кражи данных устройства, захвата нажатий клавиш, регистрации вашей активности, создания снимков экрана и кражи личной информации. Его трудно обнаружить, и он может обойти некоторые антивирусные программы.

Расскажите нам и нашим пользователям о своем опыте с удалением шпионского ПО с компьютера, надеюсь это будет полезным для всех.

До скорых встреч! Заходите!